a webbasiert Das Zugangskontrollsystem kann das gleiche Netzwerk und die gleiche Fernzugriffskontrolle bereitstellen

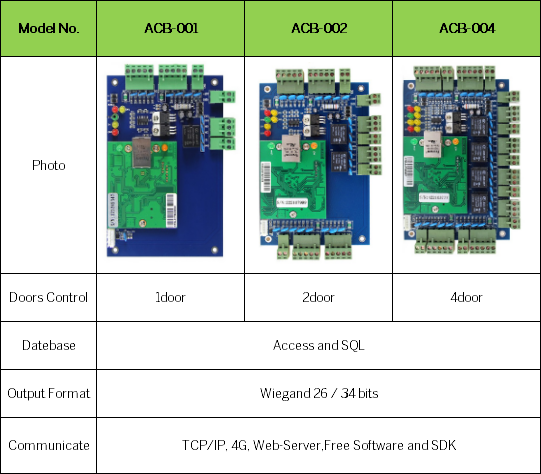

und Management. This ist ein System, das Internetprotokolle (TCP IP) verwendet Signale zu kommunizieren und Daten zu übertragen. ein IP-basiertes Das Zugangskontrollsystem kann sowohl als fest verdrahtet betrieben werden Plattform und als drahtlose Lösung wie unser ACB-00 System.

außerdem ein webbasiertes Das physische Zugriffskontrollsystem bietet eine zusätzliche Sicherheitsebene, indem automatisch Daten zu allen Ereignissen erfasst werden, die im System auftreten. Du kann das Sicherheitsereignisprotokoll von überprüfen überall und jederzeit und du kann die meisten Systeme anpassen Einstellungen durch das entfernte Netzwerk.

Eigentlich unsere webbasierte Das Zugangskontrollsystem kann Einstiegspunkte in jedem Teil der Welt und Sie nehmen kann mehrere Anlässe gleichzeitig steuern Eine zuverlässige Plattform ermöglicht die Zugriffssteuerung von Ein einzelner Standort, der ein sicheres Netzwerk verwendet, um einen beliebigen Ein- oder Ausstiegspunkt im Netzwerk zu steuern, wan network.

a Webbasiert Zugangskontrollsysteme können sowohl kabelgebundene als auch kabellose Netzwerke enthalten, um Lesegeräte und Schlösser zu verwalten. exit. Darüber hinaus eine Technologie namens poe (Power over Ethernet) Verwendet Verbindungen, die ein angeschlossenes Gerät über ein einzelnes Kabel mit Strom und Daten versorgen. Das bedeutet du können ein Sicherheitsgerät über eine einzige Verbindung mit Strom versorgen und verwalten

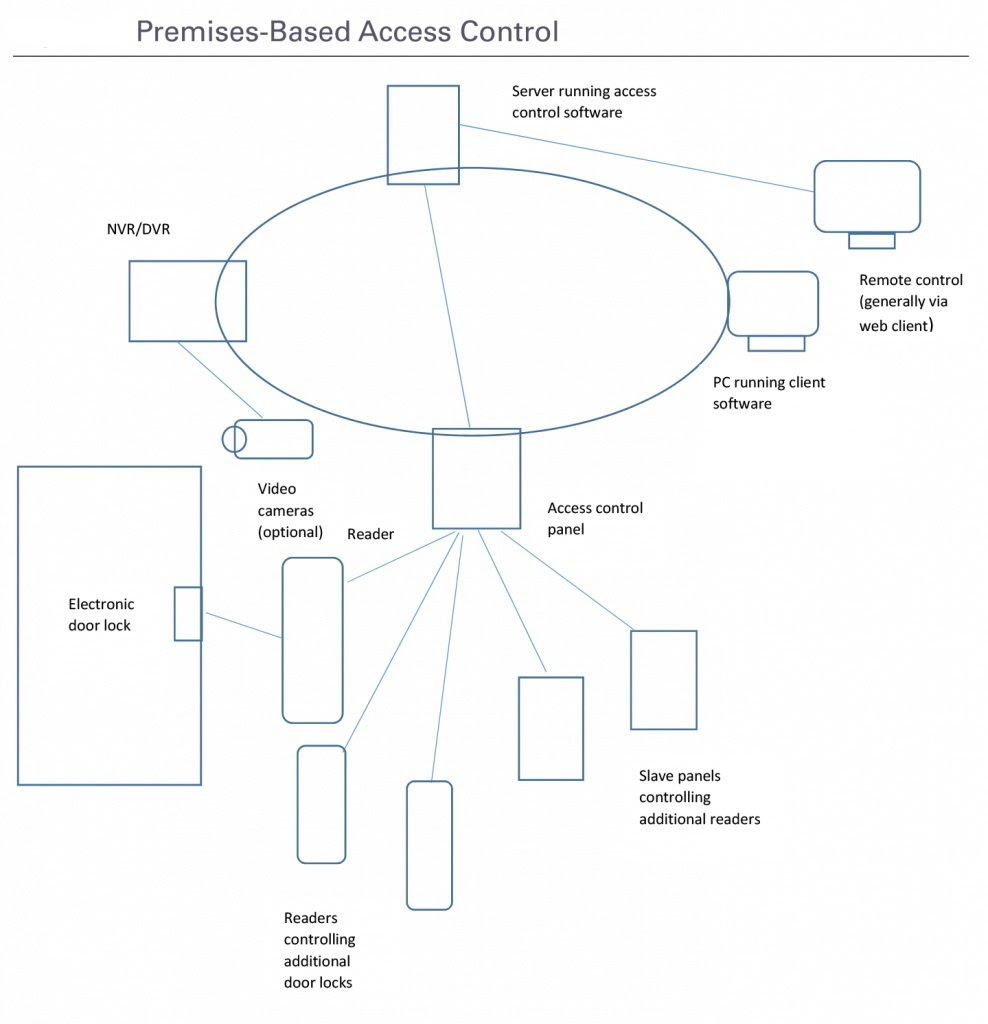

This Diagramm zeigt wie vor Ort Zugangskontrollsysteme Arbeit.

in einem vor Ort webbasiert Zugangskontrollsystem, Sie haben einen einzelnen Bildschirm oder Panel von welche du Anzeigen und Verwalten von Alarmen, Videoüberwachung, Anlagenkarten und Identitäten. Du kann auch Fotos und Mitarbeiterdetails von your anzeigen und verwalten Personal Also du kann bestimmte Mitarbeiter einschränken und / oder Besucher von sensible Bereiche, die nur ausgewählten Personen Zugang gewähren Du kann auch Ihrem Zugriffsebenen zuweisen Mitarbeiter und Bereiche, die Mitarbeitern mithilfe des Zugriffsebenensystems Eigenschaft Zugriff auf eine Auswahl von Bereichen gewähren.

Diese Systeme erlauben Sie um immer zu wissen, wer dein betritt oder verlässt Räumlichkeiten, welche Tür, die die Person benutzt, und den Zeitpunkt des Ein- oder Ausstiegs. ein fortgeschrittenes webbasiertes Das physische Zugangskontrollsystem lässt Sie wissen wo Jeder Besucher oder Mitarbeiter ist zu jedem Zeitpunkt physisch anwesend und generiert Warnungen if Ein Besucher oder Arbeiter versucht, auf nicht autorisierte Bereiche zuzugreifen

Zugriff auf Ihr Büro auf moderne Weise, Du kann entdecken wie Wir bieten sicheren Zugang zu hundert Unternehmen

Es gibt im Wesentlichen 3 Arten von Zugangskontrollsystemen für dein Haus oder Büro Räumlichkeiten: Diese sind PC / Server softwarebasiert, browserbasiert und cloudbasiert Systeme. Die Ersteres ist die älteste Technologie auf dem Gebiet der Zugangskontrollsysteme, während die Cloud-basierte Systeme entstanden erst vor wenigen Jahren Browser-basiert Systeme und webbasiert apps seit auf dem Markt sind Ende der 90er Jahre

Unsere ACB-00 System beinhaltet 1. und 2. Technologie, also PC + Web-basiert / App.

Du kann ein webbasiertes betreiben System über einen beliebigen Browser und auf einem beliebigen Gerät, das mit Ihrem verbunden ist interner Computer Netzwerk. Diese Systeme unterstützen normalerweise alle gängigen Browser wie Internet Explorer, Edge, Firefox, Chrome und Safari. Du Es muss keine spezielle Software installiert werden, und Ihr Die Zugriffskontrollsoftware wird auf einer Systemsteuerung ausgeführt, z. B. einem Modem. Du Zugriff auf das Gerät über der Browser und von Dort führt ein Bediener alle erforderlichen Aufgaben aus und passt Einstellungen an.

ein gehostetes oder webbasiertes Das Zugangskontrollsystem eignet sich am besten für kleine und mittlere Unternehmen, die nur über eine begrenzte Anzahl von IT- und Personalmitarbeitern verfügen und keine umfassende Unterstützung und Wartung benötigen This ist kein abonnementbasiertes Service, und es erfordert nur eine einmalige Installation. alles du müssen eine Cloud-basierte ausführen Plattform für die Zugangskontrolle ist eine Internetverbindung This Typ von IP-basiert Das Zugriffskontrollsystem bietet Fernzugriff auf Ihr Steuerkonsole über einen sicheren Server, der sich überall befinden kann Die Das System ist im Falle eines Herunterfahrens des Internets weiterhin betriebsbereit, es sind jedoch keine Softwareänderungen oder Datenverluste verfügbar Perioden verlorener Konnektivität

Bevor Sie ein Zugangskontrollsystem einführen, empfehlen wir Ihnen sorgfältig beurteilen Ihre spezifische Bedürfnisse und Anforderungen für Ihre Gebäude oder Büro Sicherheitssystem nur dann sollte du Suchen Sie nach einem zuverlässigen Dienstleister

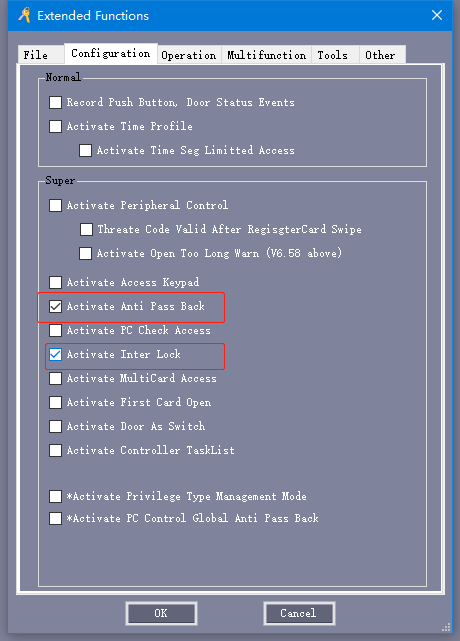

Bedenken Sie, dass die Sicherheitstechnologie sowie die Methoden, mit denen Ihr umgangen werden kann, rasch Fortschritte gemacht haben Sicherheitsmaßnahmen Diese sind physische Anmeldeinformationen wie Karte oder Schlüsselanhänger, ein Passwort oder ein PIN-Code und biometrisch Sicherheit, die Fingerabdruck oder Retina-Scannen umfassen kann erwägen, zusätzliche Sicherheitsmaßnahmen wie Anti-Passback zu implementieren, d. h. jeden zu fordern his validieren oder her Anmeldeinformationen auf sowohl Eingang als auch Ausgang oder interlock.i.e.requiring Die 2. Karte kann auf zugreifen, es sei denn 1. Karte ist out.

This beseitigt die Möglichkeit für jemanden, dieselben Anmeldeinformationen für die Eingabe von your zu verwenden Räumlichkeiten nicht autorisiert, da das System weiß, dass die Person, die diese validiert hat Anmeldeinformationen befinden sich noch im Gebäude ..

Sicherheitsexperten schlagen vor, mindestens zwei der oben genannten Authentifizierungsmethoden zu verwenden Die Verwendung mehrerer Sicherheitsmethoden bietet eine zusätzliche Sicherheitsebene, aber Sie muss noch Ihr überprüfen Sicherheits- und Zugangskontrollprozesse und -verfahren regelmäßig

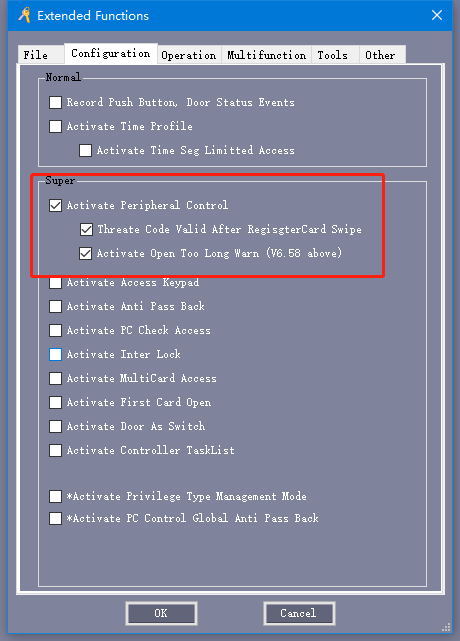

Du wirst Sie möchten auch einen Sicherheitsdienstanbieter auswählen, der Ihre physisch sichern kann Türleser und das System Verkabelung Suchen Sie nach einem Sicherheitsdienst Die Lesegeräte verfügen über zusätzlichen Schutz, z. B. Manipulationsalarme, lange geöffnete Tür Alarm. die Warnungen erzeugen, wenn sie entfernt oder physisch verändert werden

Dein Zugangskontrollunternehmen sollte bieten auch Feuer- und Kohlenmonoxidsensoren an, die im Notfall einen Alarm auslösen (wie unser ACB-00 System). Die Die besten Lösungen bieten auch Einbruchalarme, zu denen Glasbruch gehört Detektoren und Fenstersensoren Denken Sie daran, dass die Zugangskontrolle bei unerkanntem gewaltsamen Eintritt in nutzlos ist dein Eigenschaft.

Factory Address:Building S4A, South Third Lane, Qiuyuling Street, Zhangkeng Village, Hengli Town, Dongguan City, Guangdong Province Office Address:#601,floor 6 ,building 1,JINFANGHUA industrial zone, Bantian St. Longgang Dist. Shenzhen, PRC.

Wenn Sie an unseren Produkten interessiert sind und weitere Informationen wünschen, hinterlassen Sie bitte hier eine Nachricht. Wir werden Ihnen so schnell wie möglich antworten.