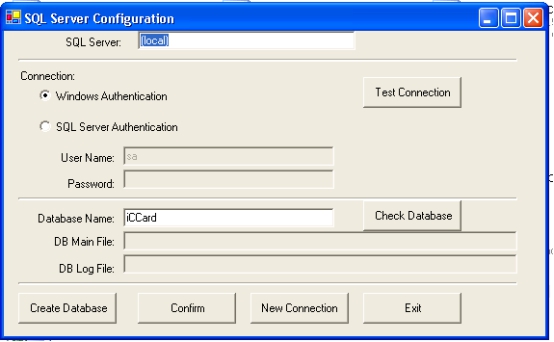

Führen Sie das Programm "sqlserverconfig.exe" im Softwareinstallationsverzeichnis Ihres Computers aus.

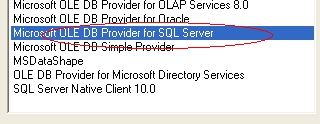

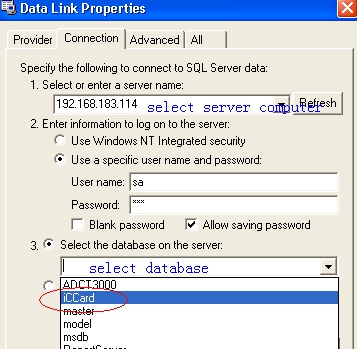

Nächster,

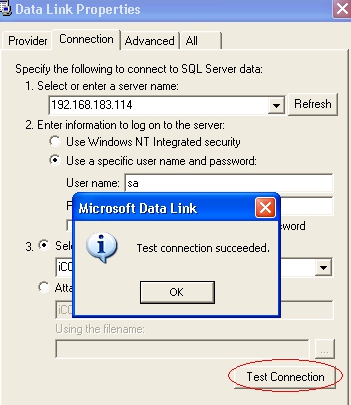

Klicken Sie abschließend auf "Verbindung testen".

Jetzt SQL Server-Datenbankfreigabe erfolgreich.

Jetzt haben viele Kunden das Problem, wie biometrische Geräte (wie Fingerleser, Gesichtsgeräte usw.) an den Controller angeschlossen werden und wie sie in der Software arbeiten.

Lassen Sie uns nun anhand eines Beispiels als Fingerleser vorstellen, wie Sie ein biometrisches Gerät mit unserem Zugangscontroller verbinden:

Diese Lösung eignet sich auch zum Anschließen der Gesichtserkennung an den Controller.

Hier ist die Lösung

1: Anschluss Fingerabdruckkartenleser mit Zugangskontrolle

Die Standardausgabe des Fingerabdrucklesers ist wiegand 26 Bit. also hat da die kabel mit d0, d1, gnd für die zugangskontrolle verbunden!

Im Allgemeinen ist es besser, das Netzteil mit einem Fingerabdruck-Kartenleser zu verwenden, da der Controller manchmal nicht genug hat

Stromfluss zur Unterstützung des Fingerabdruckkartenlesers.

2: Betrieb zwischen Fingerabdruckkartenleser und Zugangskontrolle

Nur am Fingerleser registrierte Benutzer können wiegand 26 Bit ausgeben, sonst nicht

Im Allgemeinen ist das Standard-Wiegand-Ausgabeformat Gerätenummer. + Registriernummer dann können Sie die Karten-Nr. in der Zugriffssteuerungssoftware.

Zum Beispiel: Das Fingerabdruckgerät Nr. ist 1 und das Benutzerregister Nr. ist 100, also erschien die Nr. ist 100100 in der Zugriffskontrollsoftware,

Wenn Sie diesem Benutzer die Berechtigung zuweisen, kann der auf dem Fingerabdruckkartenleser registrierte Benutzer die Tür öffnen.

Es gibt zwei Möglichkeiten, um zu sehen, wie das Wiegand-Ausgabeformat in der Access Controller-Software angezeigt wird

Wenn Sie mehr Fingerabdruckleser im selben Netzwerk installieren und die Upload-Funktion aktivieren möchten,

Dies bedeutet, dass wir im selben Netzwerk einen 10-teiligen Fingerabdruckleser installieren und einmal registrieren müssen. Laden Sie dann auf das 2. Gerät auf das 10. Gerät hoch.

wir könnten fr-001 fingerabdruckleser bestellen, für weitere informationen bitte jetzt anfragen!

Ein Netzwerkzugriffssystem ermöglicht es uns zu identifizieren, wer und was sich in unserem Netzwerk befindet.

Es hält unerwünschte Geräte und nicht autorisierte Benutzer fern, wodurch sichergestellt wird, dass die Netzwerkressourcen geschützt sind.

Darüber hinaus können wir benutzerdefinierte Sicherheitsrichtlinien bereitstellen und durchsetzen, Berichte zur Einhaltung gesetzlicher Vorschriften erstellen und gefährdete Geräte leicht identifizieren.

Im Folgenden finden Sie einige zusätzliche Informationen und eine kurze Liste anderer Funktionen. Wenn Sie detailliertere Informationen benötigen, finden Sie weitere Anweisungen in der Hilfe in der Software. oder wenden Sie sich an den technischen Support von s4a.

1: Um eine oder mehrere Türen freizugeben, klicken Sie mit der rechten Maustaste auf "Türen" und wählen Sie "Fernöffnung".

2: Sie können die Öffnungsverzögerung für alle Türen ändern.

3: Sie können alle Türen entriegeln oder verriegeln, indem Sie den Steuerungsstatus ändern.

4: Wenn die Türen auf den Modus „Tür geschlossen“ eingestellt sind, entspricht dies einer Verriegelung.

Mit Karten öffnen sich keine Türen.

5: Die Option „Türgesteuert“ ist der normale Betriebszustand des kontaktlosen Kartenverwaltungssystems.

6: Die Anwesenheits- und Patrouillenfunktionen werden in der Hilfe in der Software näher erläutert.

Weitere Informationen und eine vollständige Hilfedatei finden Sie in der Software unter Hilfe> Handbuch.

Peripheriesteuerung: Zum Konfigurieren der Ein- und Ausgänge der Eingangs- / Ausgangsmodule acb-001 acb-002 acb-004.

Passwortverwaltung: Zur Dual-Faktor-Authentifizierung oder manuellen Eingabe der Kartennummer.

Anti-Passback: Aktiviert / definiert Parameter für die Anti-Passback-Funktion.

Verriegelung: Aktiviert / definiert die mehrtürige Verriegelungsfunktion.

erste Karte offen: Aktiviert / definiert die Funktion zum Öffnen der ersten Karte, mit der eine (oder mehrere) Karte (n) so konfiguriert werden können, dass die Tür (en) verbleiben, wenn eine von ihnen eine Tür (oder Türen) öffnet bis zu einer ausgewählten Zeit geöffnet.

Konsole: Überprüfen und Anpassen der Zeit, Hochladen, Herunterladen, Remote-Öffnen und Überwachen der Zeitoptionen.

Status prüfen: Überprüft den Kommunikationsstatus von Türen.

Drei Arten der Zugriffskontrolle, drei Paradigmen für die Zugriffskontrolle organisieren, wie Personen Zugriff erhalten: rollenbasierte Zugriffskontrolle (rbac), diskretionäre Zugriffskontrolle (dac) und obligatorische Zugriffskontrolle (mac).

Funktionsweise von Netzwerkzugriffskontrollsystemen. Bei der Bereitstellung erkennen Netzwerkzugriffskontrollsysteme sofort alle mit einem Netzwerk verbundenen Geräte, kategorisieren sie nach Typ und reagieren dann auf sie basierend auf vorkonfigurierten Compliance-Regeln, die vom Sicherheitsteam des Unternehmens implementiert wurden.

Factory Address:Building S4A, South Third Lane, Qiuyuling Street, Zhangkeng Village, Hengli Town, Dongguan City, Guangdong Province Office Address:#601,floor 6 ,building 1,JINFANGHUA industrial zone, Bantian St. Longgang Dist. Shenzhen, PRC.

Wenn Sie an unseren Produkten interessiert sind und weitere Informationen wünschen, hinterlassen Sie bitte hier eine Nachricht. Wir werden Ihnen so schnell wie möglich antworten.